【無線LANのセキュリティ(SSIDステルス、MACアドレスフィルタリング)について】

このHPは無線LANのセキュリティ(SSIDステルス、MACアドレスフィルタリング)についてまとめたものです。

1-1 APにおけるアクセス制御

無線LANは、基本的にAPとSTAから構成される。

そのためAP配下にSTAを持ち込むだけでネットワークを利用できる手軽さがあるが、その反面無線LAN内にある個々の端末からのアクセスを制限する手段は何もない。

APを設置すればSTAはインターネットにアクセスできるが、無線は目に見えないため、不明な人物が会社等のAPを勝手にしようしてしまうこともある。

その為、不明な第三者をAPにアソシエーションさせない技術として「SSIDステルス」や「MACアドレスのフィルタリング」がある。

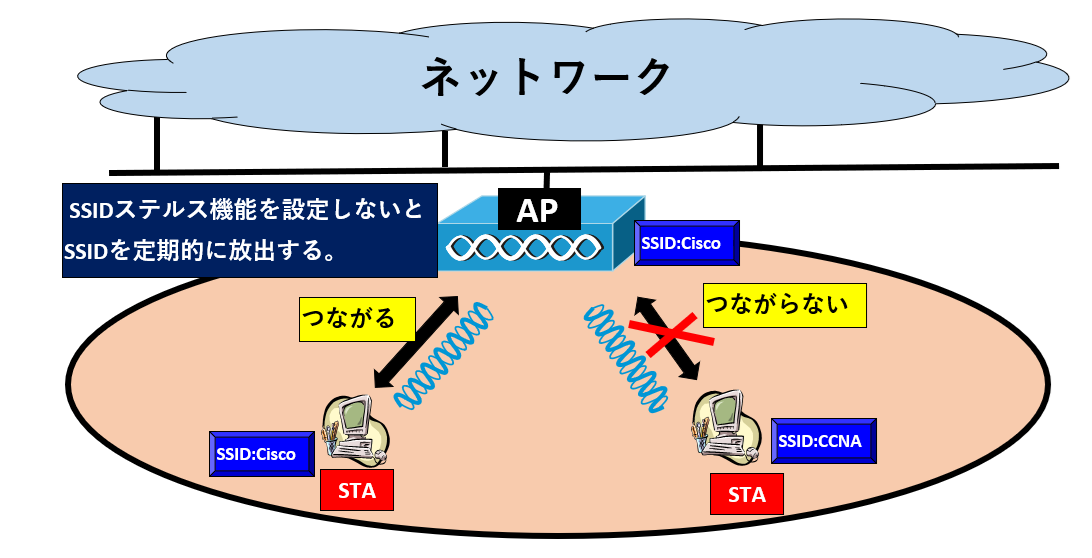

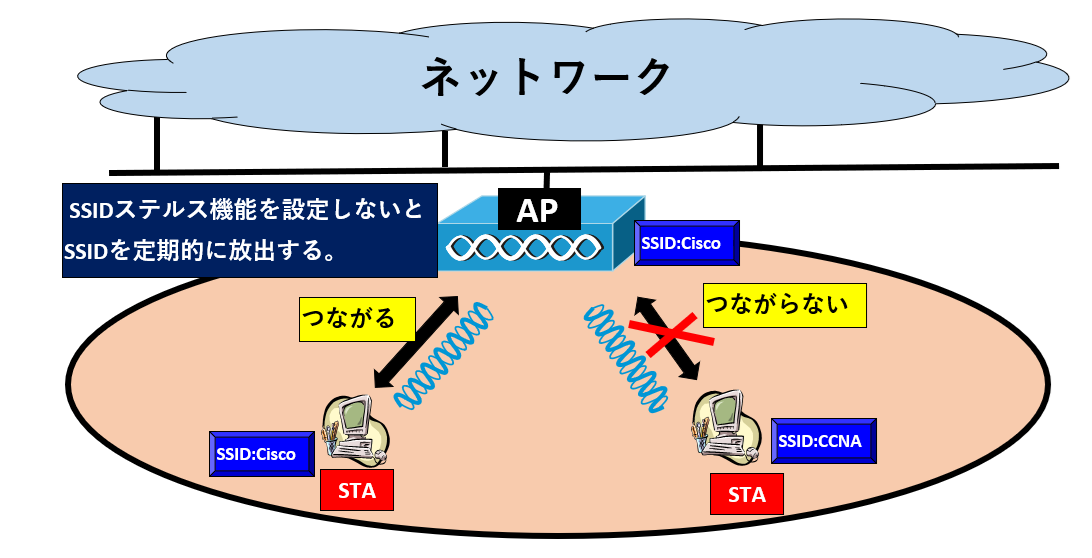

1-2 SSIDステルス

SSIDは、APからのビーコンによって定期的に発信されている。

通常STAは、ビーコンを使用してどのSSIDと接続すれば良いか確認できる。

しかし、無線信号が到達する場所では、不明な第三者でもビーコンを確認でき、意図しない第三者がSSIDを発見して接続することが可能になる。

この様なリスクを抑えるため、APが自らのSSIDを知らせるために発信するビーコンを停止して、SSIDを参照できない様にする機能の事を「SSIDステルス」という。

しかし下記の理由から、SSIDステルスは不十分なセキュリティ対策とされている。

・SSIDは無線LAN上では暗号化されずやり取りされるため、あるSTAがSSIDを使用してAPと通信している場合、モニタリングツールを使用すればSSIDを確認できてしまう。

・APが発信するビーコン信号にSSIDを含めない場合でも、他のSTAが接続する際にSSIDを送信するので、SSIDを入手可能である。

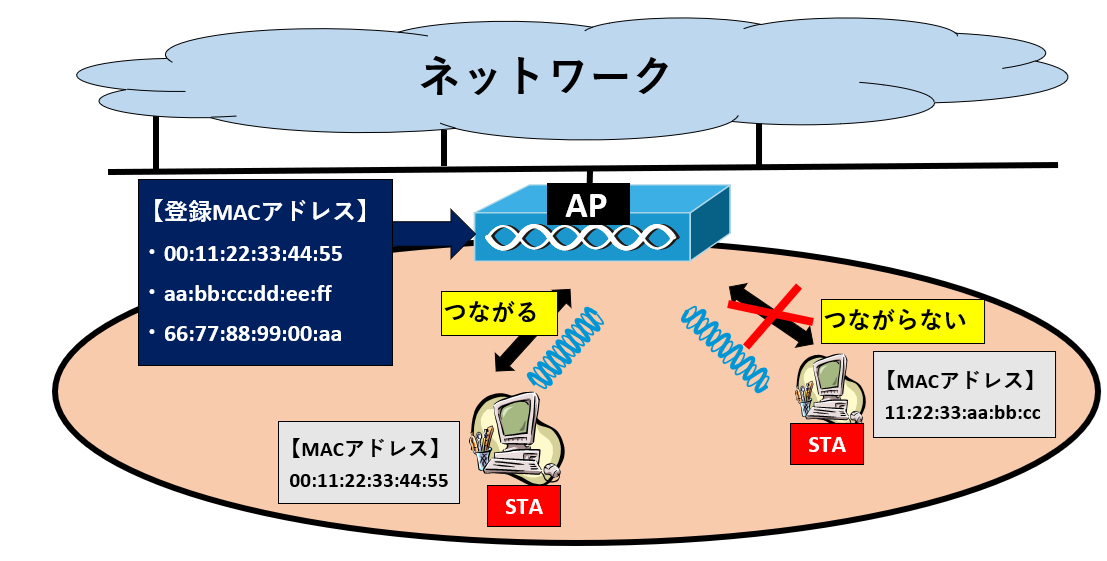

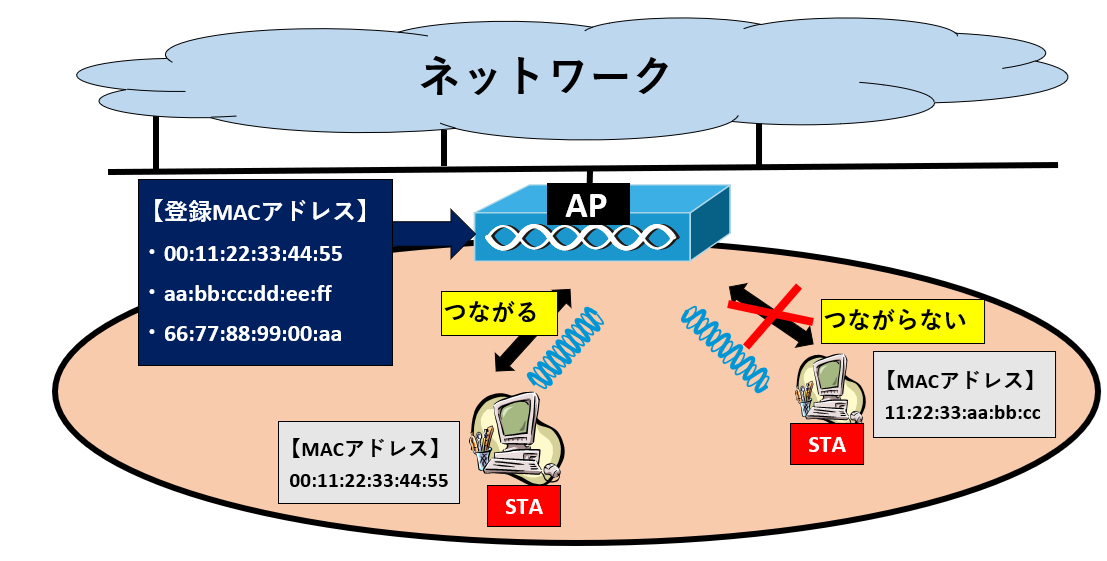

1-3 MACアドレスのフィルタリング(MACアドレス認証)

事前に登録した機器以外、社内ネットワークに接続させたくない場合、接続を許可する機器のMACアドレスを登録しておくことで、登録されていない機器を接続しようとしたら、該当するポートを自動的に停止することが可能な機能を「MACアドレスフィルタリング」または、「MACアドレス認証」と呼ぶ。

ただしMACアドレスはツールを使用して変更できるため、なりすまして接続することが可能。そのため、MACアドレスフィルタリングは、十分なセキュリティ対策とは言えない。

このHPは無線LANのセキュリティ(SSIDステルス、MACアドレスフィルタリング)についてまとめたものです。

1-1 APにおけるアクセス制御

無線LANは、基本的にAPとSTAから構成される。

そのためAP配下にSTAを持ち込むだけでネットワークを利用できる手軽さがあるが、その反面無線LAN内にある個々の端末からのアクセスを制限する手段は何もない。

APを設置すればSTAはインターネットにアクセスできるが、無線は目に見えないため、不明な人物が会社等のAPを勝手にしようしてしまうこともある。

その為、不明な第三者をAPにアソシエーションさせない技術として「SSIDステルス」や「MACアドレスのフィルタリング」がある。

1-2 SSIDステルス

SSIDは、APからのビーコンによって定期的に発信されている。

通常STAは、ビーコンを使用してどのSSIDと接続すれば良いか確認できる。

しかし、無線信号が到達する場所では、不明な第三者でもビーコンを確認でき、意図しない第三者がSSIDを発見して接続することが可能になる。

この様なリスクを抑えるため、APが自らのSSIDを知らせるために発信するビーコンを停止して、SSIDを参照できない様にする機能の事を「SSIDステルス」という。

しかし下記の理由から、SSIDステルスは不十分なセキュリティ対策とされている。

・SSIDは無線LAN上では暗号化されずやり取りされるため、あるSTAがSSIDを使用してAPと通信している場合、モニタリングツールを使用すればSSIDを確認できてしまう。

・APが発信するビーコン信号にSSIDを含めない場合でも、他のSTAが接続する際にSSIDを送信するので、SSIDを入手可能である。

1-3 MACアドレスのフィルタリング(MACアドレス認証)

事前に登録した機器以外、社内ネットワークに接続させたくない場合、接続を許可する機器のMACアドレスを登録しておくことで、登録されていない機器を接続しようとしたら、該当するポートを自動的に停止することが可能な機能を「MACアドレスフィルタリング」または、「MACアドレス認証」と呼ぶ。

ただしMACアドレスはツールを使用して変更できるため、なりすまして接続することが可能。そのため、MACアドレスフィルタリングは、十分なセキュリティ対策とは言えない。